matthewgenovesesongstudies.com, Jakarta – Kasus penyerangan PDNS (Pusat Data Sementara Nasional) 2 masih ramai diperbincangkan publik. Baru-baru ini, salah satu yang menarik perhatian adalah dugaan dokumen akses PDNS yang bocor di Internet.

Informasi tersebut pertama kali terungkap melalui akun media sosial.

Berdasarkan unggahan tersebut, dokumen yang dimaksud berisi tanggapan Kementerian Perhubungan dan informasi mengenai permintaan perubahan atau penyesuaian kapasitas IAS (Infrastructure as a Service) pada layanan cloud pemerintah.

Isi dokumen itulah yang menjadi pusat perhatian. Karena memuat informasi username dan password untuk mengakses portal cloud/virtual yang diperuntukkan bagi BPKP (Badan Pengawasan Keuangan dan Pembangunan).

Namun informasi password yang diberikan dinilai terlalu sederhana. Tercatat password yang digunakan adalah admin#1234.

Faktanya, penggunaan kata sandi admin #1234 dikenal sebagai kombinasi yang sangat sensitif. Pasalnya password ini mudah ditebak oleh pihak lain.

Menurut riset NordPass, password yang menggunakan angka 123456 dan kata admin paling mudah dibobol.

Meski berbeda dengan dokumen yang bocor, NordPass juga menemukan bahwa kombinasi admin 123456 adalah kata sandi yang mudah ditebak.

Dalam penelusurannya, kombinasi password admin 123456 diklaim hanya membutuhkan waktu 11 detik untuk dibobol. Pemerintah sendiri tidak mengomentari informasi tersebut.

Namun dalam jumpa pers yang digelar Menteri Koordinator Bidang Politik, Hukum, dan Keamanan Hadi Tjahjanto beberapa hari lalu, terungkap bahwa berdasarkan hasil forensik, ada titik terang terkait penyerangan PDNS 2.

“Dari hasil forensik kita sudah bisa mengetahui siapa saja pengguna yang selalu menggunakan password dan akhirnya terjadi masalah serius,” kata Menko Polhukam.

Di sisi lain, Direktur Jenderal Aplikasi dan Informatika Kementerian Komunikasi dan Informatika Semuel Abrijani Pangerapan mengumumkan pengunduran dirinya di hadapan wartawan dalam jumpa pers di kantor Cominfo, Kamis (4/7/2024).

Pengunduran diri pria yang akrab disapa Sami ini merupakan bentuk tanggung jawabnya sebagai Dirjen yang bertanggung jawab atas upaya transformasi digital di Indonesia, dalam hal ini terkait Pusat Data Nasional Sementara (PDNS) yang beberapa waktu lalu sempat lumpuh akibat diserang. oleh ransomware.

“Alasan (pengunduran diri) kejadian ini secara teknis adalah tanggung jawab saya sebagai Dirjen Teknis Transformasi Digital Pemerintah,” kata Sammy dalam konferensi pers.

Ia lebih lanjut menambahkan, “Saya mengambil tanggung jawab ini secara moral dan mengatakan bahwa hal ini harus saya bantu. Saya seharusnya membantu dengan baik dan saya sekarang sedang dalam masa pemulihan.”

Menurut dia, pengunduran dirinya sudah disampaikan secara lisan pada 1 Juli lalu. Selanjutnya, Semuel Abrijani telah menyampaikan surat pengunduran dirinya kepada Menteri Komunikasi dan Informatika kemarin (3 Juli 2024).

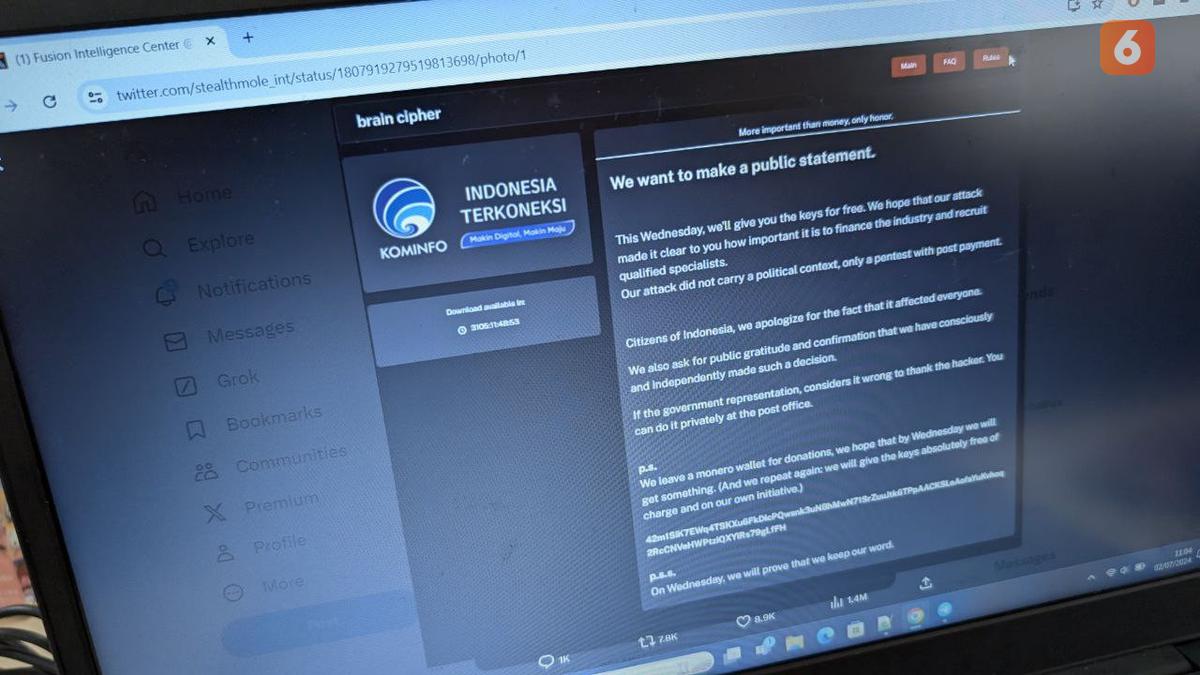

Sammy juga mengungkapkan tentang pengembangan kunci dekripsi ransomware Brain Cipher yang disediakan oleh kelompok peretas Lockbit 3.0.

Secara ringkas, Sammy mengatakan bahwa kunci dekripsi telah diuji secara teknis untuk membuka file di PDNS yang sebelumnya dikunci oleh ransomware Brain Cipher.

“Kita coba, berhasil dibuka, tapi karena banyak yang diblokir, tetap proses selesai,” tutupnya.

Kementerian Komunikasi dan Informatika (Kominfo) bersama Badan Siber dan Sandi Negara (BSSN) baru saja mengakui Pusat Data Nasional (PDN) diserang oleh peretas atau kelompok hacker ransomware Brain Cipher.

Pihak yang tidak bertanggung jawab memblokir data pemerintah beserta data publik yang ada di dalamnya.

CEO Aptika Semuel Pangerapan mengungkap momen kelompok ransomware Brain Cipher menyerang Pusat Data Nasional.

Bahwa pada Kamis dini hari (20/6/2024), server Pusat Data Nasional diserang. Data yang ada di PDN dienkripsi oleh hacker, ujarnya.

“Pada Kamis pagi kami mengetahui ada data PDN yang diserang,” tambah Semuel, pada konferensi pers pemutakhiran Pusat Data Nasional Sementera, Senin (24/6/2024) di Kantor Informasi dan Komunikasi Jakarta, Rabu (24/6). /2024).

Setelah mendalami permasalahan tersebut, Cominfo dan tim forensik masih mencari sumber penyebarannya. Sejauh ini Cominfo belum memberikan hasil penyelidikannya.

“Kami masih menyelidikinya,” kata Samuel.

Sekadar informasi, serangannya adalah Brain Cipher Ransomware. Malware tersebut merupakan pengembangan dari LockBit 3.0 yang sebelumnya memakan korban, salah satunya Bank Syariah Indonesia pada Mei 2023.

Varian malware ini menyerang PDN dengan taktik yang kurang lebih sama dengan serangan BSI, namun cara yang digunakan agak berbeda, tambah Semuel.

Atas serangan ransomware tersebut, Kominfo dan BSSN pun meminta maaf.

“Kami mohon maaf kepada masyarakat yang merasa prihatin terhadap permasalahan NDP, khususnya permasalahan keimigrasian,” kata Hinsa Siburian dari BSSN.